Pouvez-vous faire fortune en piratant un jeu vidéo? | Euronews, 15 meilleurs jeux de piratage | Fusil de fusil en papier rocheux

Les 15 meilleurs jeux de piratage sur PC

Ainsi, avec leur popularité étonnante étant loin de l’imagerie nerd reclus du passé, la question demeure: si le magazine Cybercrime a une liste de films de pirate et de cybersécurité, alors pourquoi pas quelque chose de similaire pour les jeux vidéo?

Pouvez-vous faire fortune en piratant un jeu vidéo?

![]()

Une coproduction par

Copyright Euronews

Par Nichola Daunton

Publié le 20/08/2022 – 11:00 • Mise à jour 11/05/2023 – 13:55

Copier / coller le lien d’intégration de l’article ci-dessous: copié

Hacker Hunter rencontre Manfred, l’homme qui a exploité les défauts dans les jeux vidéo pour faire fortune.

Pendant longtemps, le monde du piratage de jeux vidéo a été entouré de secret. Jusqu’à ce que le chercheur en sécurité, Adrian, ait levé le couvercle sur ses méthodes.

Adrian est un immigrant polonais qui a grandi aux États-Unis, mais dans la communauté du piratage, il est mieux connu par son pseudonyme ‘Manfred’ ‘.

En tant que Manfred, il a passé plus de 20 ans à plonger dans le codage des jeux vidéo pour exploiter leurs faiblesses et vendre le pillage.

Économie en jeu

Manfred a d’abord réalisé à quel point le monde des achats de jeux en ligne était lucratif lorsqu’il a vendu une propriété virtuelle sur le jeu Ultima en ligne de 1997.

Dans le jeu en ligne, les maisons étaient des objets très recherchés et Manfred avait un château. Il a mis la propriété virtuelle sur eBay en s’attendant à ce qu’elle gagne, au mieux, quelques centaines de dollars. Il s’est vendu 2 800 $.

Manfred a d’abord été choqué, mais a ensuite vu le potentiel de gagner beaucoup d’argent.

“La plupart des gens ne veulent pas se broyer dans le jeu”, explique-t-il. “Ils ne veulent pas passer huit heures par jour à exploiter des rochers virtuels, ils préfèrent simplement payer quelqu’un d’autre pour le faire.”

Alors que Manfred pourrait gagner de l’argent en passant des heures à travailler pour générer de précieux objets numériques, il voulait accélérer les choses. En piratant le code d’un jeu vidéo, il pourrait manipuler le jeu pour lui donner des objets rentables en appuyant sur un bouton.

Hacking de jeux: un guide du débutant

De nombreuses méthodes de piratage de Manfred impliquaient de tromper le jeu pour fournir aux utilisateurs plus d’articles qu’il n’a été programmé pour autoriser.

Une autre astuce intelligente qu’il a utilisée a fonctionné un peu comme un compteur kilométrique dans une voiture qui mesure les miles. Lorsqu’un kilomètre atteint sa valeur supérieure, par exemple 9999, la valeur suivante réinitialisera l’odomètre à sa position 0000.

Dans un ordinateur 32 bits, les nombres sont plus élevés avec des valeurs allant jusqu’à 4.2 milliards, mais le même principe s’applique. Cela s’appelle un débordement ou un sous-plein entier.

En en soustrayant un d’un montant zéro sur le jeu Wildstar Online, Manfred pourrait instantanément créer 12 billions de dollars en devises en jeu.

Grâce à plusieurs hacks similaires, Manfred avait entre 200 et 300 listes eBay pour les articles en ligne. Les ventes de son piratage payaient ses frais de collège et toutes ses dépenses.

Il ne divulguera pas exactement combien d’argent il a réellement gagné.

Le piratage de jeu en tant que style de vie

Manfred n’est pas la seule personne à avoir essayé de gagner sa vie en vendant des articles en jeu à d’autres joueurs.

“Vous devez garder à l’esprit que la grande majorité des joueurs ne sont pas intéressés à le faire”, explique Brendan Koerner, un journaliste de cybersécurité.

“Vous avez un très petit sous-ensemble qui considère cela comme une entreprise et ils ont réalisé assez tôt qu’il y avait un marché pour les joueurs qui voulaient augmenter leurs capacités dans le jeu pour des sommes assez importantes”, dit Koerner.

Le Venezuela a l’un des plus grands marchés pour les ventes dans le jeu avec le jeu Runescape Online.

Alors que Runescape Online fonctionne sur des ordinateurs avec du matériel plus ancien, il est devenu populaire dans les pays en développement et de nombreux Vénézuéliens ont pris des articles agricoles et les vendaient pour leurs moyens de subsistance.

«La monnaie du jeu est plus stable que la monnaie fiatrice vénézuélienne», dit Manfred. «Ils utilisent la monnaie Runescape pour payer leurs factures ou acheter une miche de pain et effectuer des transactions quotidiennes.”

Mais avec les gens qui comptent sur des jeux pour leurs revenus, leur vie est à risque si la société de jeu décide d’agir contre eux.

Si la société de jeux n’aime pas un compte qui vend des articles, il peut interdire le joueur et les démarrer du jeu.

Manfred note comment de plus en plus les entreprises ont commencé à agir contre des pirates comme lui. Non seulement ils ont fermé la vente de comptes, mais de plus en plus de jeux ont également commencé à vendre des articles directement aux joueurs. “Ce qui était la même chose que je faisais”, dit Manfred.

“C’est là que j’ai reculé”, dit Manfred.

Raconter au monde son histoire

En 2017, Manfred est devenu célèbre dans la communauté du piratage lorsqu’il a révélé la façon dont il avait piraté plus de 30 jeux pour créer des quantités infinies d’argent dans le jeu.

Il a détaillé ses méthodes à Def Con, l’une des plus grandes conventions de pirates, tenue chaque année à Las Vegas.

Bien que ses jours de piratage soient terminés, Manfred pense toujours qu’il y a des jeux qui peuvent vivre aux personnes qui veulent vendre des articles en jeu.

Axie Infinity est un jeu basé sur la blockchain où les joueurs peuvent acheter et vendre des articles et de la monnaie dans le jeu.

“Axie Infinity a une grande participation aux Philippines et les gens quittent leurs emplois de jour pour participer à cette économie en ligne où ils gagnent leur vie”, dit Manfred.

vous pourriez aussi aimer

Maintenant jouer à côté

Les 15 meilleurs jeux de piratage sur PC

Qui parmi nous n’a pas souhaité être un pirate cool des films, comme Hugh Jackman dans Swordfish (un classique)? Dans la vraie vie, le piratage des choses est apparemment assez dangereux et dur, mais dans les jeux vidéo, nous pouvons casser le système et marmonner “je suis” dans notre souffle aussi souvent que nous le voulons. Naturellement, il y a eu de fabuleux jeux de piratage sur PC au fil des ans, et nous avons collecté ce que nous pensons être la crème de la récolte des meilleurs jeux de piratage pour jouer sur PC en ce moment.

Comme pour nos autres meilleures listes, nous adoptons une vue large, et il y a des jeux de vue ici qui donnent une ambiance de pirat. Il y en a d’autres où vous sont piratage, mais il faut une forme différente à ce à quoi vous pourriez vous attendre. Quoi qu’il en soit, ce sont de bons jeux amusants et ils vous donneront un plaisir anti-établissement, quelle que soit la vitesse de l’humeur. Nous mettrons à jour cette liste à nouveau bientôt, cependant, et il y a plus de jeux de piratage amusants à l’horizon, avec des titres comme Mindhack prenant le combat à notre cerveau, et le vice-ndrcvr va rétro.

Les meilleurs jeux de piratage sur PC

15. Watch Dogs Legion

Position précédente: Nouvelle entrée (-)

Où puis-je l’acheter: Vapeur

À quoi d’autre devrais-je jouer: Difficile de trouver une comparaison exacte, mais vous pourriez profiter de jeux de puzzle à base d’IA comme le test de Turing

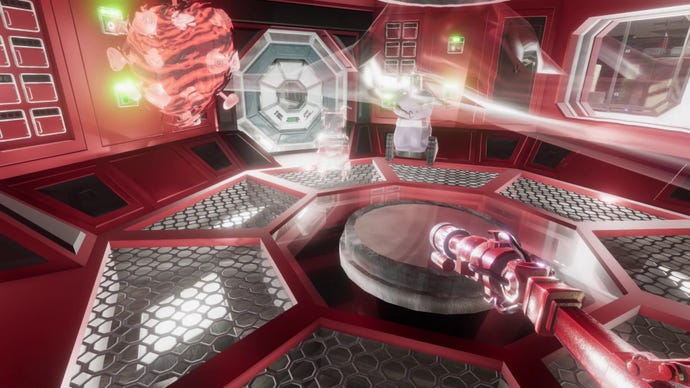

Ctrl Alt Ego est sorti à l’été 2022, et c’est peut-être un peu une triche qui le met sur cette liste – c’est une Sim immersive à la première personne avec une approche très ouverte de la façon dont vous pouvez résoudre des puzzles. Mais le cadrage pour ctrl alt ego est que vous êtes un désincarné soi Prendre le contrôle de différents appareils contrôlés par ordinateur, ce qui est bien hackery. Vous pouvez sauter dans un petit robot pour faire des pièces dans les pièces, sauter dans des modules informatiques avec des caméras, ouvrir les portes, contrôler les ascenseurs, désintégrer et réintégrer d’autres robots pour les téléporter dans de meilleures positions. Ce que vous pouvez prendre le contrôle est régi par la quantité d’ego que vous avez – une imprimante peut nécessiter 8 ego pour sauter et utiliser, par exemple – et vous pouvez le collecter en piratant d’autres choses. Le jeu vous donne une direction minimale, donc l’exploration et l’expérimentation sont essentielles pour résoudre des énigmes.

Il y a des robots hostiles et des caméras de sécurité à affronter, mais si vous êtes une petite conscience flottante intelligente, vous pouvez les éviter en piratant et en contrôlant les bonnes choses en séquence. Et même si vous tombez d’une grosse méchante, vous ne pouvez pas mourir. Si un hôte est détruit, vous pouvez continuer à sauter à d’autres hôtes. C’est un jeu original, étrange et intelligent qui est techniquement qualifié de piratage. Donc là.

13. Hypnospace Outlaw

Position précédente: Nouvelle entrée (-)

Où puis-je l’acheter: Steam, Gog, humble, démangeaisons.IO, Epic Games Store

À quoi d’autre devrais-je jouer: Pour bizarrerie à faible fiction similaire xalavier nelson jr.L’étiquette de développement de Strange Scohafaud a des délices tels qu’un aéroport pour les extraterrestres actuellement gérés par des chiens ou un simulateur de trading d’orgue de seigneur de guerre spatial

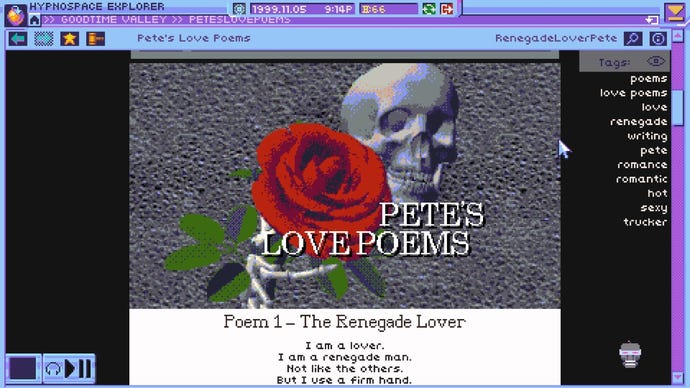

Dans l’hypnospace, vous travaillez réellement l’homme, naviguer dans un espace web des années 90 et censurer tout contenu mauvais ou refusé avec votre banhammer numérique. Mais peu de jeux ont été aussi approchés de capturer l’ambiance de ce que c’était que d’être sur le net à cette époque, avant la consolidation de l’espace Web dans le site Web de Juggernaut lisse. À l’époque où tout le monde avait son propre blog étrange avec des gifs de beignets clignotants et des liens vers leur projet de côté de bande de métal Yirdo. La barre de la fabrication d’un site Web de travail était si faible que les gens ont réprimandé certaines des déchets les plus magnifiques, et Hypnospace Outlaw distille cela en un réseau enchevêt. Trouver tout cela, découvrir des indices qui mènent à des blogs non répertoriés et à des affiches cachées, est une sorte de piratage en esprit, sinon sous forme littérale. Et même si vous ne franchissez pas les pare-feu, le pirate ambiance, L’espadon susmentionné de tout cela, est inégalé.

Divulgation: contributeur de RPS Xalavier Nelson Jr. était concepteur narratif sur Hypnospace Outlaw.

12. Minecraft

Position précédente: 8 (-4)

Où puis-je l’acheter: Microsoft

À quoi d’autre devrais-je jouer:Lego? Peut-être Terraria, et il y a un programme d’espace Kerbal si vous aimez l’itération et l’expérimentation pour faire fonctionner les choses, Stardew Valley si vous aimez construire et maîtriser un terrain au fil du temps.

Je suis désolé. J’ai essayé de penser à une bonne raison pas Pour inclure Minecraft sur la liste. C’est un jeu de survie. Il s’agit de frapper les arbres. Il a infecté des millions d’enfants innocents. Mais plus j’ai essayé, plus je suis devenu dur de ne pas tenir compte de tous les bricolages, jouant et créativité qui est entré dans l’indice de Mojang devenu devenu. Tout d’abord, les gens ont commencé à faire des ordinateurs 16 bits à l’intérieur du jeu, puis ils ont fait des paysages de boîtes à musique qui pourraient jouer des chansons entières, puis ils ont fait des jeux d’encoche plus anciens à l’intérieur du jeu, puis ils ont fait des ordinateurs de bureau entiers avec des claviers fonctionnels. Ensuite, ils ont fait des disques durs pour sauver tout leur travail acharné, puis, car vous avez besoin d’un endroit pour mettre toutes ces machines, ils ont fait l’intégralité du Danemark. Même RPS est entré dans l’action, avec le contributeur RPS et le quotient de renseignement Living Duncan Geere donnant aux lecteurs une leçon en cours de code en utilisant le jeu comme outil d’enseignement.

Je peux comprendre si certaines personnes croient que Minecraft est moins un jeu de piratage ou de programmation et plus d’un jeu pour pirates et programmeurs. Mais il ressort clairement des exemples ci-dessus que ce dernier est assez bon aux fins de cette liste.

11. Chanson de Farca

Position précédente: Nouvelle entrée (-)

Où puis-je l’acheter: Store à vapeur, GOG, Humble, Epic Games

À quoi d’autre devrais-je jouer: Ne nourrissez pas les singes est une carte SIM “Digital Voyeur” autoproclamée, où vous avez accès à un réseau de caméras de sécurité et pouvez utiliser les informations qu’ils enregistrent à vos propres fins

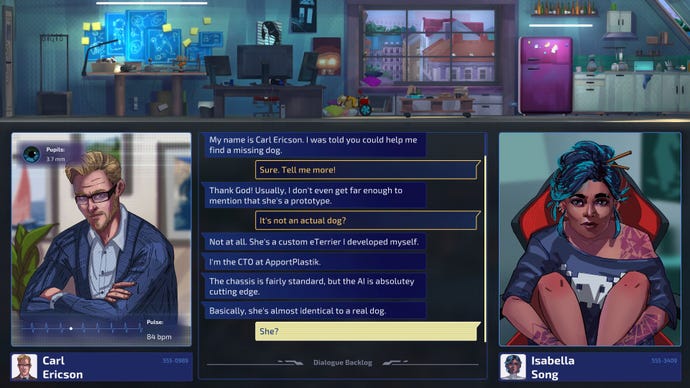

Que fait-on si l’on est en résidence surveillée pour être un pirate? Pourquoi, faites plus de piratage, bien sûr! La chanson d’Isabella peut être confinée à son studio appartement, mais sur Internet, elle peut aller n’importe où, et dans le processus Tangles avec des Crims Top. L’histoire se déroule un peu comme une procédure policière par voie de miroir noir. Vous prenez un nouveau cas, interviewez le client et effectuez des recherches sur tout le monde et la chose impliquée. De là, vous piratez les caméras de sécurité dans des endroits pertinents pour le cas, vous déplaçant entre eux, déclenchant d’autres systèmes automatisés et plongeant dans les téléphones et les PC pour trouver les indices que vous pouvez, sans vous faire attraper. Il se déroule comme un haut vers le bas, dépouillé de la représentation d’un endroit, où les gens sont de petits points mobiles. Pendant ce temps, Isabella est toujours assise à son bureau dans le tiers supérieur de l’écran, soulignant que vous êtes en fait un hacker génial.

Vous pouvez faire sonner les gens pour mettre les effrayants sur ce que vous savez, améliorer les images de sécurité et préparer des indices pour déclencher le jeu de fin des cas et des conversations. En même temps, il y a une histoire plus large sur les conséquences, le crime et l’avenir. Ce n’est pas la voix de pirate Typey-Typey Je suis en quelque sorte en quelque sorte de piratage, mais il utilise vos esprits d’une manière similaire.

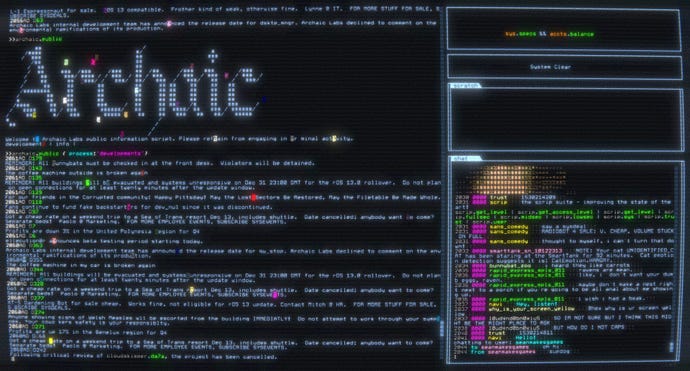

dix. Exapunks

Position précédente: dix (-)

Où puis-je l’acheter: Steam, Gog, humble, démangeaisons.Io

À quoi d’autre devrais-je jouer: Découvrez Opus Magnum et Infinifactory, également par Zachtronics

Exapunks est un autre des jeux de programmation Zachtronics. Après tant de perplexes sur le bricolage avec des entrailles informatiques, le studio a finalement fait un thème autour d’une vision des années 1990 de Hackerdom. Salles de chat, zines, livraisons de pizza, fléaux cybernétiques qui transforment votre chair en cartouche. Tout est là, une représentation précise de la décennie.

Le perplexe est similaire à d’autres jeux du studio, notamment Shenzhen E / S. Vous claquez à votre clavier, en utilisant des mots clés et des commandes pour créer une petite chape d’électricité magique. Ici, vous programmation de minuscules araignées qui peuvent se reproduire et se propager à l’intérieur de la machine hôte, comme un petit virus. Vous pouvez pirater la machine ATM d’une banque et la faire cracher de l’argent dans la rue. Vous pouvez pirater une console de jeu vidéo et partager des jeux à domicile avec d’autres pirates dans le monde réel. Vous pouvez pirater le bras propre y0ur. C’est un bon jeu vidéo.

Les développeurs ont interviewé des pirates pour rechercher l’histoire du jeu, le designer Zach Barth a dit à Alex Wiltshire. “Il s’avère que les pirates sont des connards”, a-t-il dit. “Nous avons interviewé un tas et surtout ils ont volé des cartes de crédit et compris des moyens d’arracher des compagnies de téléphone pour obtenir des appels téléphoniques gratuits.”

9. Menace armée

Position précédente: 9 (-)

Où puis-je l’acheter: Vapeur, humble

À quoi d’autre devrais-je jouer: Signature thermique et violation tactique Les sorciers sont les autres jeux de la trilogie Defenestration.

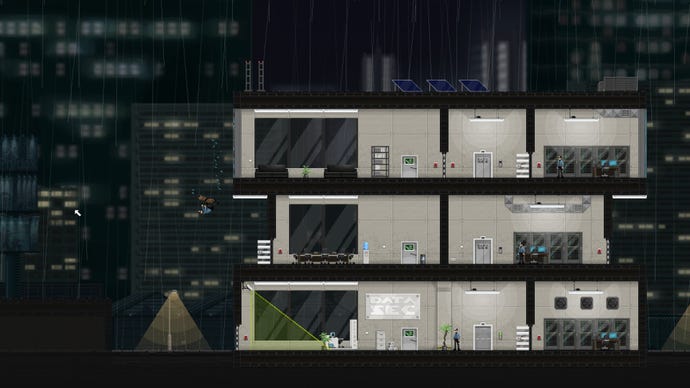

Les pantalons pneumatiques n’ont jamais été aussi accueillants. Dans la menace d’une arme, votre protagoniste d’espionnage ombragé doit pénétrer dans les bâtiments gardés et voler des données pour ses clients privés. Pour ce faire, on vous donne la réticulation, un appareil qui vous permet de manipuler le câblage de chaque niveau. Vous êtes essentiellement un électricien clandestin avec un pantalon qui vous permet de se lier sur les bâtiments. Vous pouvez recâbler les interrupteurs d’éclairage pour donner aux gardes des chocs électriques, jouer avec l’ascenseur pour qu’il monte de haut en bas, et (éventuellement) vous pouvez recâbler les armes à feu. Parce que la dystopie.

Mais tout ne joue pas avec les fils. La menace armée conserve un amour de la violence farfelue. Vous pouvez ouvrir une porte sur un visage de gardes, sauter dessus du style ninja de plafond, ou bondir sur eux de loin et les emmener en plongeant des toits, seulement pour les frapper dans les côtelettes des dizaines de fois après l’impact. Je pense que cela s’appelle «l’ingénierie sociale».

Divulgation: Tom Francis, développeur du point de vue, a été et est un contributeur occasionnel de RPS.

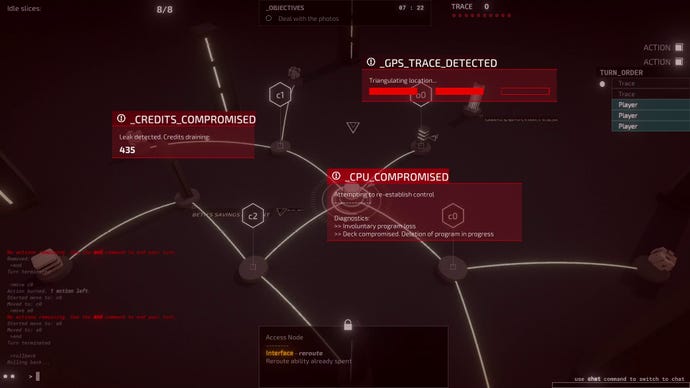

8. Protocole de minuit

Position précédente: Nouvelle entrée (-)

Où puis-je l’acheter: Steam, gog, humble

À quoi d’autre devrais-je jouer: Certains des jeux les plus Typery sur la liste, comme Hackmud, Hacknet ou UpLink

Midnight Protocol est un jeu de stratégie basé sur une tournure qui se déroule sur le champ de bataille des réseaux informatiques. Vous jouez en tant que données, un hacktiviste récemment libéré par les flics après la divulgation de votre identité. Violant les conditions de votre version, vous avez repris le piratage des réseaux et envoyez un e-mail à votre réseau d’amis et de pairs louches, dans le but initial de savoir qui vous a démasqué, pourquoi et comment ils ont même pu découvrir qui vous êtes en premier lieu.

Le protocole de minuit se joue entièrement avec votre clavier. Au fur et à mesure que vous obtenez de nouvelles adresses à pirater, soit à partir de l’enquête ou de vous transmettre par des courtiers d’informations, vous les introduisez avec différents objectifs. Il existe des comptes bancaires que vous pouvez drainer sécher ou laisser, des informations à télécharger et à utiliser comme vous le souhaitez, et vous pouvez placer des chevaux de Troie et d’autres pièges pour obtenir ce dont vous avez besoin. Vous avez un jeu de cinq programmes à exécuter, comme une cape pour ralentir le processus de traçage que le réseau ennemi commencera dès que vous montez à bord, les attaques agressives pour violer la première place. Chacun d’eux est déployé avec des commandes dactylographiées, et vous pouvez acheter plus chez le Blackmarket lorsque vous gagnez plus d’argent. Le choix que vous faites affecte également votre réputation de pirate de chapeau gris, blanc ou noir. Tout commence assez simple, mais très vite vous jonglez avec des réseaux de nœuds poussant à deux chiffres. Comme des jeux pour vous faire sentir comme un piratage approprié, celui-ci est bien là-haut.

7. Tabac

Position précédente: 7 (-)

Où puis-je l’acheter: Vapeur, démangeaisons.Io

À quoi d’autre devrais-je jouer:

Hackmud est un endroit terrible et merveilleux. Vous existez comme un bot AI dans un monde futur connecté. Cela fait longtemps que les humains sont morts (ou ont disparu dans l’espace, c’est un peu ambigu). En tant que tel, vous devez collecter et gagner GC, une monnaie virtuelle, car c’est ce que les constructions de scrappy comme vous en direct. Malheureusement, il y a autres. Ceci est un jeu de piratage en ligne, où un autre joueur pourrait pénétrer dans vos comptes, voler tous vos digi-coins durement gagnés, vous déshabiller de vos outils (petits programmes de décryptage et similaires) et libérer votre emplacement pour que vous puissiez trouver. Si cela se produit, vous êtes pour le tas de ferraille, petit bot. Il est temps de recommencer.

C’est un monde difficile à entreprendre et vous n’en bénéficierez pas pleinement à moins de passer du temps à apprendre JavaScript de base ou de connaître déjà le langage de programmation. En termes MMO, il s’apparente à Eve en ligne. Les enjeux sont élevés, la courbe de difficulté est obscène et l’univers est plein d’artistes. Je sais, parce que j’ai été l’un d’eux. Pour ces raisons, Hackmud n’est pas pour tout le monde. Mais pour ceux qui s’aventurent dans cette boîte de Pétri de Pondlife paranoïaque, cela peut être une aventure folle.

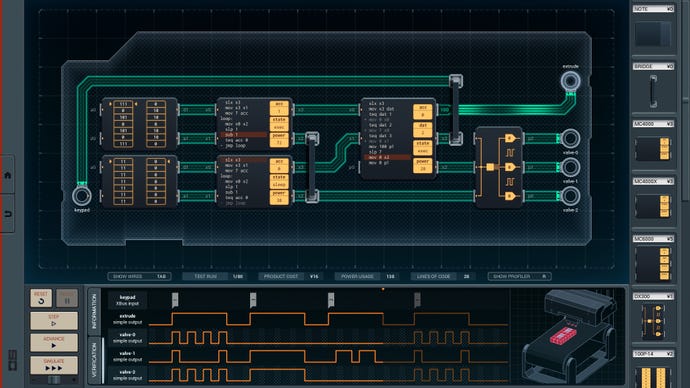

6. Shenzhen E / S

Position précédente: 6 (-)

Où puis-je l’acheter: Steam, Gog, humble, démangeaisons.Io

À quoi d’autre devrais-je jouer: Tous ces autres jeux Zachtronics que nous avons recommandés plus tôt? Ouais, ceux. Opus magnum est le plus accessible et le plus simple.

Un autre jeu Zachtronics? Eh bien, si vous voulez définir vos jeux à l’intérieur des limites d’un système d’exploitation fictif, pourquoi s’arrêter à un? Ici, vous êtes un expatrié vivant en Chine industrielle, travaillant pour une entreprise d’électronique appelée Longteng. Les alertes par e-mail ping et les tâches sont définies. Vous devez créer des appareils pour divers clients. Parfois, c’est aussi simple qu’une publicité néon vacillante. Parfois c’est un peu plus clandestin. Dans tous les cas, vous allez devoir vous référer au manuel, que le jeu vous recommande d’imprimer et de mettre un classeur (je suis en jeu ce conseil).

À bien des égards, c’est le successeur spirituel de TIS-100. Vous bridez toujours des nombres, les poussant d’un nœud à un autre dans le programmeur de base, et vous essayez toujours d’optimiser vos conceptions pour exécuter plus efficacement. Mais cette fois, il y a des composants à craindre. Vous déplacez des puces et des commutateurs et des gadgets sur une carte de circuit imprimé. À plus d’un titre, vous essayez de ne pas faire croiser vos fils.

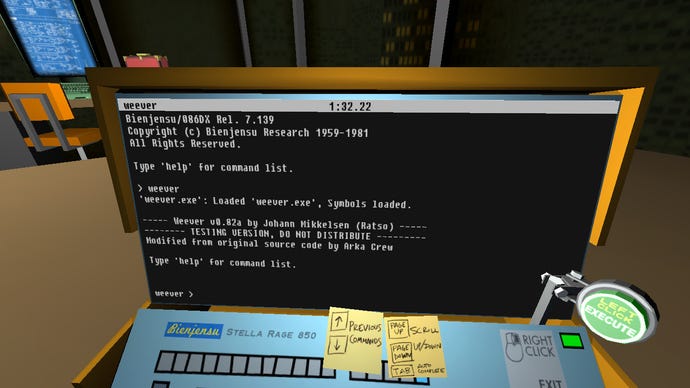

5. Cow-boy quadrilatère

Position précédente: 5 (-)

Où puis-je l’acheter: Steam, humble, démangeaisons.Io

À quoi d’autre devrais-je jouer: Blendo Games a fait les beaux CAPERS CAPERS Trente vols d’os aimants et gravitaires

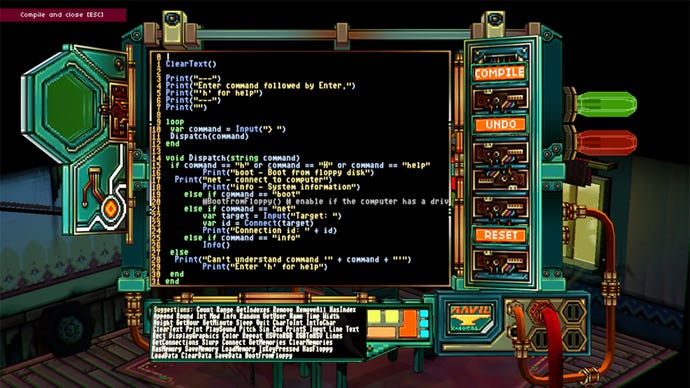

Brendon Chung a un amour clair pour les cambriolages et les câpres, comme il est devenu clair quand il a décidé de faire quelque chose qui a duré plus longtemps que quelques minutes. Ici, tu es une équipe de voleurs. Pendant que vous pouvez contrôler un trio complet de personnages, vous jouerez surtout en tant que pirate. Chaque niveau est un petit puzzle environnemental qui doit être résolu en tapant des commandes dans votre “ deck ” – un ordinateur dans le secteur avec un modem de 56k que vous apportez à chaque immeuble d’appartements, un coffre-fort ou une station spatiale de banque (oui , tu vas dans l’espace). Les commandes sont simples, par exemple, en tapant la porte4.ouvert (3) ‘ouvrira la porte numéro 4 pendant 3 secondes. En utilisant ces méthodes, vous devez entrer dans les espaces interdits, en évitant les caméras, les lasers et les alarmes, saisir tout ce dont vous avez besoin et sortir.

Ce n’est pas un jeu parfait mais sa vision d’un Nuevos Aires rétro-cyberpunk est détaillé et élégant, tous les signes d’avertissement et les coupes de sauts, tout en contenant une narration sans mot mais étrangement tendre. Les jeux de piratage négligent parfois les détails du monde réel, devenant installés dans un seul écran. Le cow-boy quadrilatère vous rappelle que l’ordinateur est juste un moyen d’effectuer un changement dans la réalité. Il a aussi un chat brillant. Blendo a fait le code open source du jeu peu de temps après la sortie

4. Crépuscule

Position précédente: 4 (-)

Où puis-je l’acheter: Steam, gog, humble

À quoi d’autre devrais-je jouer: Pour une lettre d’amour à l’interface utilisateur, essayez l’observation de jeu d’horreur de Gone Rogue effrayant Gone Rogue. Pour taper les commandes, optez pour le protocole de minuit

Vous connaissez la scène d’ouverture des extraterrestres, où la petite sonde entre dans la gousse d’évasion de Ripley et scanne dans la pièce avec une lumière bleue bancale? C’est ce que ressent les crépuscule. Vous contrôlez une escouade de drones lorsque vous cherchez du sauvetage parmi les étoiles. Vous avez besoin de ferraille et de carburant pour faire avancer votre navire. Pour l’obtenir, vous devez embarquer et explorer les abandonnées jonchent la galaxie (pour des raisons qui ne sont pas tout à fait claires). Tout autre concepteur a remis cette prémisse penserait immédiatement: “ D’accord, donc le contrôle de point et de clic et peut-être des raccourcis clavier ”. Mais pas inadapté le grenier. Pour ce travail, vous comptez presque entièrement sur un terminal de ligne de commande.

C’est une décision qui correspond parfaitement à l’atmosphère et au style artistique du jeu. L’interface utilisateur est entièrement sur ce Nostromo-vision des années 1970 du futur, jusqu’au menu Pause. Présenté avec un schéma de navire, vous tapez les commandes pour déplacer un drone vers une prise de courant et produire de l’électricité. Puis tapez plus de commandes pour ouvrir les portes. Lentement, vous vous frayez un chemin à travers l’épave, en espérant que derrière la porte voisine, il n’y a pas de menace extraterrestre. Ce serait une terrible nouvelle. Vos aides robotiques sont si fragiles qu’ils peuvent aussi bien être faits d’écrans de téléphone.

Beaucoup de jeux de piratage consistent à paniquer et à taper rapidement sous pression. Mais les crépuscules consistent à être méticuleux. Utiliser des scanners de mouvement et des capteurs pour détecter les bioformes nuisibles. Flush Aliens hors du navire en ouvrant à distance des prise de vue ou en les attirant vers des tourelles. Il est rendu plus tendu par la structure Roguelike et la consommation de carburant de type FTL.

3. Liaison montante

Position précédente: 3 (-)

Où puis-je l’acheter: Steam, gog, humble

À quoi d’autre devrais-je jouer: La liaison montante est peut-être plus granurée que certains des autres sur cette liste, mais essayez Hacknet et Else Heart.Casser()

C’est le jeu qui vient souvent à l’esprit lorsque quelqu’un dit “piratage de sim”. Lorsque l’introversion a créé la liaison montante, ils ont à peu près redéfini à quel point un bon jeu de PC cyberpunk devrait ressembler et se sentir comme. Jouant sous votre propre alias sur un ordinateur avec un ordinateur, vous rejoignez une agence de pirates-pour-location. Vous commencez bientôt à pénétrer dans les réseaux pour modifier les enregistrements, voler des données et supprimer des fichiers indésirables. En cours de route, vous découvrez plus de programmes et améliorez votre plate-forme pour pénétrer dans des systèmes plus forts et plus effrayants. Vous devez également faire rebondir votre connexion dans le monde entier grâce à plusieurs adresses IP. Cela a exploité la conception théâtrale du piratage à l’époque – la scène de Goldeneye était la connexion de Natalya Boris, le cambriolage numérique de l’espadon (que nous continuons à mentionner parce que c’est une pierre de touche culturelle).

Pas de tel oral en liaison montante. Le jeu était dur à l’échelle et voyait souvent votre machine à proxy et compte bancaire saisi par la loi, vous laissant recommencer. Vous pouvez «sauver» votre jeu en peaufinant les fichiers de jeu eux-mêmes, ce qui pourrait être interprété comme un puzzle de méta cool. C’est un peu daté maintenant, donc vous voudrez jouer avec le mod de relooking de liaison montante installée. En dehors de cela, la liaison montante est facilement devenue un classique culte et a ouvert la voie à tous ceux qui suivent dans son sillage. Certes, le prochain jeu de cette liste n’aura peut-être jamais existé sans lui.

2. Hacknet

Position précédente: 2 (-)

Où puis-je l’acheter: Steam, Gog, humble, démangeaisons.Io

À quoi d’autre devrais-je jouer: Encore une fois, pour des expériences similaires, vous voudrez regarder les autres jeux Hacker OS sur cette liste. Il y a aussi le simulateur de pirates extrêmement en profondeur, mais ce n’est pas aussi ludique

Hacknet était légèrement négligé. Comme la liaison montante, cela vous met dans le rôle d’un utilisateur informatique qui traverse les adresses IP, se mélangeant avec des communautés de pirates souterrains. Un bienfaiteur inconnu connu sous le nom de «bit» vous a accordé ce nouveau système d’exploitation étrange, essentiellement une boîte à outils d’un pirate. Mais ne t’inquiète pas pour lui parce qu’il est mort. La vraie joie du jeu ne vient pas de déterminer sa mort ou les origines du système d’exploitation (bien que ce soit un crochet décent), mais de l’utilisation de la ligne de commandement pour exécuter des programmes, explorer les répertoires de vos cibles et provoquer généralement un grand chahut. Immersion bonus si vous écoutez la bande originale de Wipeout pendant que vous le faites.

Il y a un élément de contrôle de la souris (vous pouvez sélectionner des fichiers en les cliquant par exemple, plutôt que de taper le tout), mais plus vous approfondissez ce nouveau domaine, plus vous avez de vitesse pour devenir introuvable. Vous commencez à utiliser le terminal sérieusement, les commandes de style Linux devenant une seconde nature. Il y a un grand moment dans les premiers stades impliquant un hacker rival Blackhat et quelques décisions morales pour vous faire se tortiller. Sans parler d’un scénario entièrement séparé pour le plus criminel. Comme je le dis, l’idée elle-même doit beaucoup à la liaison montante. Mais c’est l’exécution qui rend hacknet génial. Quelques mots mal orthographiés et un bug ou deux ne peuvent pas l’empêcher d’être élégant, drôle et gracieusement court. Si votre ordinateur a un lecteur de CD, la saisie de “ OpenCDTray ” dans le terminal de Hacknet fera en sorte que votre plateau de CD s’ouvrira réellement.

1. Sinon Heart.Casser()

Position précédente: 1 (-)

Où puis-je l’acheter: Steam, gog, humble

À quoi d’autre devrais-je jouer: Difficile de trouver quoi que ce soit aussi intelligent. VA-11 Hall-A l’est, mais ce n’est pas un jeu de piratage. Au-delà d’un ciel en acier a un jouet de pirate pour jouer avec les choses autour de vous, mais ce n’est pas aussi brillant que ceci.

Lorsque vous commencez à jouer à cette aventure de Scandi colorée, vous pourriez être pardonné de penser que c’est un point lent et pesant. Mais persévérez et vous trouverez l’un des jeux les plus intelligents que vous jouez jamais. Cœur.Break () vous met dans les chaussures vert vif de Sebastian, qui a déménagé dans la grande ville de Dorisburg après avoir décroché le travail d’un vendeur de soda. Vous vous déchaînez autour de cette étrange ville qui vend peut après avoir peut-être des citoyens grincheux, dont la plupart n’en veulent même pas. Alors que vous commencez dans ce nouveau monde de rafraîchissement, vous rencontrerez un groupe de hacktivistes qui se battent contre le Montrous Computer Ministry. Bientôt, vous obtenez votre propre «modificateur» – un appareil qui vous permet de pirater tout objet utilisable dans le jeu.

À ce stade, le cœur.Break () flips. Vous allez explorer le code de tout ce que vous pouvez mettre la main sur. Vous trouvez des gens qui peuvent vous apprendre à lire et à écrire dans ce code – un langage de programmation à part entière appelé Sprak (le mot suédois pour “langue”). Vous commencez à jouer et à jouer avec des objets de tous les jours de manière à vous aider à tricher le jeu. Par exemple, Sebastian se fatigue normalement tous les jours et vous devez vous coucher pour recharger votre énergie, sinon vous vous effondrez. Mais que se passe-t-il si vous piratez un verre d’eau pour que cela réduit votre “somnolence” par un facteur de “100”? De petites choses comme ça ne sont que le début. Je veux pirater une porte pour que cela vous mène à mi-chemin de la ville? Comprendre. Vous voulez transférer votre corps sur Internet vers l’ordinateur financier central de la ville? Vous pouvez le faire. Vous voulez réécrire le logiciel de Said Finance Computer afin que le compte bancaire de tout le monde soit réduit à 0 $ et que l’argent lui-même soit aboli, à la Tyler Durden? Fais-le. Je l’ai fait. Et je ne regrette pas une seule ligne de code.

Rock Paper Shotgun est la maison du jeu PC

Connectez-vous et rejoignez-nous dans notre voyage pour découvrir des jeux PC étranges et convaincants.

Jeu vidéo de piratage

– Paul John Spaulding

Northport, n.Y. – Juillet. 19, 2023

Ainsi, avec leur popularité étonnante étant loin de l’imagerie nerd reclus du passé, la question demeure: si le magazine Cybercrime a une liste de films de pirate et de cybersécurité, alors pourquoi pas quelque chose de similaire pour les jeux vidéo?

La perspective unique des jeux vidéo est son interacabilité. Vous pouvez choisir d’être un pirate, interagir avec des pirates ou pirater le jeu lui-même.

Qu’il s’agisse de Shepard dans la série Mass Effect avec leurs compagnons de pirate qui combattent une course de machine menaçant toute la galaxie, ou un choc système a jeté le joueur en tant que pirate de sécurité sans nom, ou hack gris, un titre en ligne massivement multijoueur qui simule l’ingénierie sociale, les jeux sont Un support incroyablement varié qui expose le public au piratage de différentes manières.

Certains titres comme Bitburner, Duskers, Hackmud, quadrilatère Cowboy et Screns: World, demandez au joueur d’utiliser des interfaces de ligne de commande pour progresser dans le jeu.

Les favoris familiers font une apparition trop comme Tron, Batman et James Bond.

Et un titre sur les vampires rend hommage à Kevin Mitnick.

Cette collection de jeux comprend des personnages de pirate, des capacités de piratage, une intelligence artificielle, une cybernétique, une programmation, et plus encore.

.hack // g.U. – Après un incident qui a provoqué un dysfonctionnement de certains systèmes informatiques du Japon, Project G.U. est chargé de restaurer Internet et Le monde, Le jeu de rôle en ligne massivement multijoueur le plus populaire, qui a prospéré sous Aura, une intelligence artificielle. Le projet .Hack Universe a engendré plusieurs jeux, une série d’anime, un film animé, et plus encore.

Warfare de la 4e génération – déstabiliser les nations opposées par le piratage, les interférences politiques, les grèves militaires, l’exfiltration des données et l’assassinat dans cette stratégie en temps réel.

Protocole Alpha – Avec un système de dialogue unique, ce thriller d’espionnage d’action à la troisième personne a le joueur qui tire et pira.

Alien Swarm – «Hack the Planet!«Est un slogan répété par David« Crash »Murphy en hommage à son homonyme dans le film Pirates. Ce tireur de haut en bas coopératif a un crash qui se réjouit dans les systèmes informatiques et repoussant les hordes extraterrestres.

Assassin’s Creed – En utilisant l’animus pour revivre les souvenirs de ses ancêtres dans la réalité virtuelle, Desmond Miles pirate son ADN pour empêcher les Templiers d’obtenir une technologie qui peut écraser le libre arbitre de la race humaine. Cette franchise furtive du monde ouvert a plus d’une douzaine d’entrées.

Chaîne astrale – En 2078, l’humanité est à risque d’extinction parce que le monde est attaqué par des êtres transdimensionnels qui résident dans une dimension parallèle. En supposant le rôle d’un policier qui est assisté par un pirate, le joueur doit combattre cette menace extraterrestre potentiellement de la fin du monde.

Apex Legends – Dans cette bataille Royale Hero Shooter, Crypto, autrefois connue sous le nom de Tae Joon Park, ingénieur informatique, rejoint les jeux Apex comme un hacker légendaire qui utilise son drone de surveillance pour révéler l’emplacement des ennemis à travers la carte du jeu.

Un virus nommé Tom – programmé par un scientifique fou, infecte les bases de données d’ingénierie d’une grande entreprise avec un virus en réorganisant les circuits dans ce puzzler 2D.

Baba Is You – Manipulez les règles à chaque niveau pour modifier le fonctionnement du jeu en interagissant avec les blocs pour résoudre les puzzles logiques dans ce titre logique 2D.

Battlestar Galactica Impaderlock – Prenez le commandement de la flotte coloniale et gérez les sous-systèmes des navires, y compris votre baie de technologie, qui détermine votre guerre électronique et votre compétence de surveillance contre les attaques de piratage par les Cylons.

Batman: Arkham – Oracle (Barbara Gordon) aide le chevalier noir avec la collecte d’informations numériques alors qu’il affronte le Joker, Poison Ivy, Scarecrow et plus dans cette série d’action de la 3e personne avec plus de quatre suites.

CHEMOLDER – Recruté par le gouvernement pour espionner les personnes sans méfiance dans un complexe d’appartements, planter des caméras, interroger les voisins et examiner leurs effets personnels pour identifier et signaler toute personne qui a violé la loi.

BIOSHOCK – Influencé par la fiction d’Ayn Rand, George Orwell et Aldous Huxley, ce jeu de tir à la première personne de 2007 acclamé universellement avec deux successeurs a le joueur pirater les systèmes de sécurité de cette dystopie sous-marine sous-marine.

Bitburner – Utilisez JavaScript pour résoudre des énigmes, pirater les serveurs et écrire des scripts de trading boursier automatisé dans ce jeu de rôle incrémentiel.

Blade Runner – Ray McCoy est chargé de traquer les réplicants voyous, les androïdes artificiellement intelligents conçus pour le travail des esclaves par une mégacorporation. Armé d’un test conçu pour identifier l’empathie, un trait humain unique, McCoy – à travers l’une des différentes fins différentes – peut découvrir qu’il est un réplicant lui-même. Une édition améliorée a été publiée en 2022.

Les robots sont stupides – en utilisant un langage de programmation simplifié, les joueurs résolvent les puzzles logiques en donnant des instructions de robots au lieu de les contrôler directement.

Call of Duty: Advanced Warfare – Les joueurs peuvent gagner la récompense System Hack Killstreak qui désactive le HUD des ennemis, les empêche d’appeler un scorestreak, supprime le réticule sur les vues électroniques et rend les exosuites inutiles inutiles.

Clandestine – Helm Martin, un pirate, ou kayta, un espion, alors qu’ils découvrent un complot d’espionnage après la guerre froide. Plantez les rootkits, piratez les réseaux, les aliments pour la caméra et obtenez des informations d’identification de connexion pour garder Kayta en avance sur l’ennemi.

Jericho de Clive Barker – CPL. Simone Cole, membre de l’équipe paranormale spécialisée, Jericho, est un pirate qui peut modifier le temps et téléporter des membres de l’équipe dans ce tireur à la première personne basé à l’équipe.

Cloudpunk – se déroulant dans une ville cyberpunk dirigée par une IA, le joueur livre des forfaits et des passagers dans leur voiture volante alors qu’ils sont recrutés par un enquêteur privé Android pour sauver la vie d’une jeune fille.

CHAQS – Travaillant le terminal, les joueurs exécutent du code via le langage de programmation C # sur un bureau virtuel dans ce concours de drapeau capturent la compétition de drapeau.

CHR $ (143) – Inspiré des titres sur l’ordinateur Amstrad CPC 464 des années 1980, le joueur doit apprendre les secrets du monde perdu pour progresser dans ce puzzler basé sur la programmation.

Code Lyoko – Quatre élèves du secondaire doivent aider Aelita à arrêter une intelligence artificielle sournoise, Xana, d’attaquer la Terre. Cette adaptation de la série télévisée animée française a trois entrées.

Comète 64 – En utilisant un manuel, le joueur doit apprendre le langage de programmation de cet ordinateur fictif de 1984 pour résoudre plus de 50 puzzles.

Command & Conquer: Generals – Black Lotus, un maître hacker, peut capturer des structures, perturber les véhicules et voler de l’argent à l’opposition. Cette série de stratégie en temps réel compte plus de huit entrées.

Cowboy Bebop – Edward Wong Hau Peplu Trivrusky le 4e, génie informatique à bord du bebop, peut taper avec ses pieds et équilibrer son ordinateur sur sa tête tout en infiltrant les réseaux ennemis. Edward apparaît également dans la série d’anime du même nom.

Crypto: contre toute attente – lutter contre les pirates et les menaces de blockchain en tant qu’ingénieur de sécurité dans ce jeu de défense de la tour de culture crypto-culture.

Ctrl alt ego – pirater, déboguer et résoudre des puzzles dans ce sim immersif où le joueur transmet leur conscience désincarnée entre les robots et les appareils pour manipuler leurs capacités. Ce titre de science-fiction à la première personne prend des Ques des années 1980.

Cyber Manhunt – Hack Phones, Crack Motswats et Phish dans ce jeu de puzzle qui se concentre sur les mégadonnées, la cyber-violence et les violations de la confidentialité.

Cyber Protocol – Revive GOX6, votre ami Android, en piratant son système de sécurité dans ce jeu d’arcade rétro cyberpunk.

Cyberpunk 2077 – se déroulant dans l’univers Cyberpunk du monde ouvert de Night City, ce titre de jeu d’action a des joueurs prennent le contrôle de V, un personnage personnalisable qui peut acquérir des compétences en piratage. V peut utiliser leurs capacités de piratage pour progresser dans l’histoire sans tirer un seul coup.

Datascape – Dans la course, travaillez avec un groupe de pirates pour voler un virus à la Simulacom Corporation. Ce jeu de piratage d’exploration vous voit interagir avec les terminaux informatiques dans un monde inspiré du cyberpunk.

Défendre la Couronne – CISA et la sous-division Education & Training (CDET) de Cisa et de la Cybersecurity Defence en partenariat avec le Pacific Northwest National Laboratory pour créer un jeu mobile qui se concentre sur l’éducation à la cybersécurité.

Hacker de bureau – se déroulant sur un ordinateur de bureau dans une réalité alternative basée sur le début des années 2000, le joueur doit utiliser le terminal et d’autres outils pour exploiter les serveurs dans ce voyage de complots mondiaux.

Deus ex – Adam Jensen, un cyborg et le chef de la sécurité pour une entreprise de biotechnologie, peuvent utiliser la force brute ou des compétences en cyber pour terminer ses missions. Cet avenir cyberpunk dystopique avec plus de trois entrées fait que le joueur rencontre des pirates, des terroristes et des illuminati.

DEX – Sauvé des assassins par un mystérieux hacker, Dex découvre qu’elle est un fragment d’une intelligence artificielle créée par le complexe. Hack Systems à travers une interface de réalité augmentée dans cette aventure de défilement latéral cyberpunk.

Digimon Story: Cyber Sleuth – AIBA, une entité à moitié numérisée, s’associe à Kyoko Kuremi, chef d’une agence de détective de cybercriminalité, pour étudier le syndrome d’Eden, une maladie capturée par des utilisateurs lourds de leur réseau de cyberespace.

Chiens et cochons – Revenge exigeant, le joueur pirate une célèbre entreprise de jeux coréenne en allant dans ses bureaux et en branchant un USB contenant un virus.

Ne nourrissez pas les singes – armés d’un ordinateur et d’une adhésion au club, vous espionnez des étrangers à travers des caméras de surveillance et envahir la vie privée des gens pendant leurs moments les plus intimes dans ce simulateur Voyeur de point et clic.

Drop – Breach système – Essayant de vous faire un nom en tant que pirate, vous êtes accidentellement balayé dans un combat entre un groupe de pirates notoire et des mégacorporations dans ce puzzler de stratégie.

Dreamfall: The Longest Journey – Transition vers un jeu 3D complet, contrairement à son prédécesseur de points et click, nous suivons Zoë Castillo alors qu’elle cherche son ex-petit ami au milieu d’une société de technologie. Elle est rejointe par sa meilleure amie, Olivia de Marco, technicienne en électronique et pirate.

Duskers – dans ce Extraterrestre Univers inspiré, contrôlez les drones via une interface de ligne de commande lorsque vous découvrez ce qui s’est mal passé dans un cimetière spatial.

Endless Space 2 – lancez des offensives de piratage et configurez des pare-feu pour verrouiller votre périmètre numérique dans cette suite de stratégie 4X tournante qui fait étendre leur empire interstellaire pour conquérir la galaxie.

Entrez dans la matrice – se déroulant dans le même univers que la franchise de films et ayez lieu en même temps que Rechargé, Cette aventure d’action a les systèmes de piratage des joueurs pour débloquer des compétences, des armes et des secrets spéciaux.

Elite: Dangerous – Cette simulation de vol multijoueur en monde ouvert fait que les joueurs pilotent un vaisseau spatial alors qu’ils exploitent des ressources, transportent des passagers, se battent pour des primes et explorent de nouvelles régions de l’espace. Les objectifs de la mission peuvent inclure le piratage de réseaux de communication et des installations planétaires de haute sécurité.

Sinon Heart.Break () – À l’aide d’un langage de programmation appelé Sprak, changez les propriétés d’objets comme les poubelles, les tortues et les fleurs dans cette aventure de point et de clic.

Aswaved: Odyssey à l’ouest – Trip, un programmeur qualifié, a piraté un appareil pour administrer une dose de douleur paralysante si le joueur ne la protège pas. Cette aventure d’action post-apocalyptique est un récit de «Journey to the West.”

Échapper au disque dur – Modifiez le code source et exécutez .Fichiers SRC pour déplacer, créer et éliminer les objets afin d’atteindre votre objectif dans ce puzzler 2D.

Error143 – Votre rival vous a battu dans un concours de piratage, ce qui déclenche une relation romantique dans ce roman visuel.

Eve en ligne – En plus d’explorer l’espace, manœuvrer un virus via un conseil d’administration de nœuds pour attaquer les sous-systèmes défensifs. Ce jeu de jeu de rôle en ligne multijoueur du monde persistant évolue depuis 2003.

Événement [0] – Bond avec une AI incertaine, Kaizen, en tapant dans les terminaux informatiques sur un vaisseau spatial lorsque vous retrouvez votre chemin vers terre dans ce récit de science-fiction atmosphérique.

E.Y.E: Divine CyberMancy – Pirage des portes de sécurité, reprogrammer les robots et augmenter la gamme d’objets piratables via votre cyber statistique dans ce jeu d’action à la première personne.

EXAPUNKS – Situé dans un autre 1997, le joueur doit pirater pour continuer à obtenir des doses de médecine vitales car le monde est ravagé par une peste.

Fallout – Hack Robotic Enemies pour les faire fermer, s’auto-destructeur ou les convertir temporairement de votre côté. Ce jeu de jeu de rôles post-apocalyptique de la modernisation du monde ouvert a introduit des ordinateurs et des robots de piratage dans sa troisième entrée majeure.

Far Cry 3: Blood Dragon – Rex «Power» Colt, un super-soldat cybernétique américain, doit se rendre à l’île sans nom pour enquêter sur un agent d’élite devenu voyou. Avec une ambiance des années 1980, et référence à Mourir dur et adolescent mutant ninja tortues, et Extraterrestres, Cette expansion autonome pour le troisième cri lointain implique une intelligence artificielle dangereuse, des dragons et des zombies dangereux.

Floo 13 – ne répondant qu’au Premier ministre, le joueur est chargé de garder le gouvernement populaire auprès des masses en utilisant la surveillance, les tactiques de frottis et la désinformation. Ce titre axé sur le menu a eu un suivi en 2020.

Goldeneye 007 – Considéré l’un des meilleurs jeux vidéo de tous les temps, cette adaptation de tir à la première personne du 1995 Lier Le film a notre protagoniste qui travaille pour empêcher un syndicat criminel d’utiliser une arme satellite. La première mission comprend le piratage d’un serveur pour voler des données et le mode multijoueur comprend Boris Grishenko, un programmeur informatique, en tant que caractère jouable.

Gray Block – Aidez Theo Church à s’échapper d’un hôpital psychiatrique en piratant les terminaux informatiques, en choisissant des verrous et en volant des documents papier.

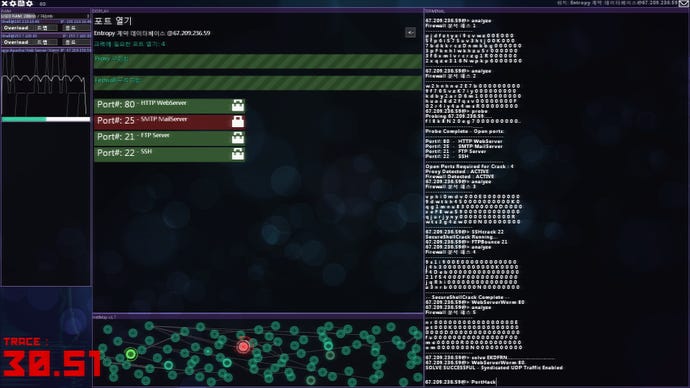

Gray Hack – Vous êtes un pirate dans ce simulateur de piratage massivement multijoueur. Utilisez le terminal, l’ingénierie sociale et recherchez des dérives sur ce réseau d’ordinateurs générés par la procédure.

Point d’armes à feu – Prenez le contrôle d’un espion indépendant, Conway, qui pénètre dans les bâtiments pour voler des données pour les clients. Utilisez des gadgets comme la réticulation, ce qui permet au joueur de relier diverses électroniques ensemble pour dépasser les portes verrouillées et les agents de sécurité.

Ghost in the Shell – Un tireur de troisième personne cyberpunk qui suit les membres de la section 9 de la sécurité publique, un département de la sécurité de l’information et du renseignement. Cette franchise multimédia a un long métrage, quatre jeux et une série de mangas.

Hacker – Venant sans instructions, ce titre de 1985 a forcé les joueurs à pirater un système. Une suite, Hacker II: The Doomsday Papers publié en 1986.

Hackers – se déroulant pendant le premier cyber-war mondial, construisez votre réputation pour devenir le meilleur hacker au monde de ce jeu de stratégie qui permet de pirater une interface graphique.

HackTag – Cette expérience furtive isométrique coopérative a un joueur à jouer le rôle d’un pirate qui infiltre pratiquement un emplacement pour aider un agent sur place en contournant les portes verrouillées, les caméras de sécurité et les systèmes antivirus.

HackMud – Simulation de la sous-culture de pirate des années 1990, cette aventure en ligne massivement multijoueur a des joueurs utilisant l’ingénierie sociale, les scripts et les fissures dans une interface de ligne de commande pour voler l’argent des autres joueurs.

Hack Run – Utilisez des invites de commande DOS et UNIX pour pirater votre chemin à travers une organisation secrète. Cette aventure de simulation a deux suites.

Hack_me – Sur un ordinateur virtuel, démontrez qu’aucun système n’est à l’épreuve des balles en piratant des serveurs de la société en utilisant la ligne de commande, les injecteurs SQL et les attaques de force brute.

Hacknet – Ce simulateur de piratage basé sur le terminal fait découvrir les informations sur un pirate récemment décédé.

Évolution des pirènes. Utilisez vos compétences de piratage pour sauver le monde dans cette simulation solo.

Piratage pour Hermann – briser les pare-feu ennemis en programmant l’intelligence artificielle dans une tentative de trouver votre frère après avoir disparu.

Hacker Simulator – Améliorez votre ordinateur, achetez de nouveaux programmes, fissurez les réseaux WiFi et faites un chemin dans les entreprises de ce titre de simulation de bac à sable.

Hack ‘N’ Slash – Modifiez le code de jeu et piratez divers objets en utilisant votre épée dans ce puzzler 2D.

Half-Life 2 – L’un des meilleurs jeux jamais réalisés, ce tireur à la première personne a notre protagoniste principal rejoint par Alyx Vance, un pirate qualifié. Les joueurs contrôlent ALYX en demi-vie: Alyx, qui est sorti 16 ans plus tard, et n’est jouable que dans la réalité virtuelle.

Halo – Découvrir les secrets des Halos, Master Chief, un super-soldat, et Cortana, une intelligence artificielle, lutte contre l’alliance: une alliance des races extraterrestres qui mettent une campagne génocidaire contre l’humanité. Cortana est également l’inspiration pour l’assistant personnel intelligent de Microsoft.

Hex Hacking Simulator – Hack In Banks pour voler de l’argent avec l’aide du réseau et de l’assistant de neurones artificiels hexagonaux, ou H.UN.N.N.UN.H., Dans ce titre de simulation 2D.

Hitman – Agent 47, un clone et un hitman professionnel, peut utiliser son appareil photo pour pirater différents appareils dans le jeu comme les portes verrouillées et les fenêtres. La série a le joueur et l’antagoniste des pirates Olivia Hall dans la sixième à la huitième entrée.

Machine de ressources humaines – Créez un programme pour accomplir une tâche en affectant les employés de bureau pour déplacer des objets entre une boîte de réception, une boîte ou une zone de stockage pour imiter le langage d’assemblage.

Hypnospace Outlaw – Contenu illégal de police, virus et cyberintimidation dans un monde de rêve parodie interconnecté de la culture Internet des années 1990.

Invisible, Inc. – Incognita, une puissante intelligence artificielle, doit être déplacée. Utilisez la furtivité, l’espionnage et le pirat.

Jack Move – Noa, un hacker vigilant, fait un voyage pour sauver son père. Avec des attaques de mêlée appelées «hacks» et des capacités spéciales en tant que «logiciel» que le joueur doit «exécuter», ce jeu de rôle japonais vous fait lutter contre les ennemis dans le cyberespace.

La justice suce – Dans un univers de sitcom télévisé des années 90, Dusty, un vide de robot tueur, doit protéger sa famille en enfonçant ses ennemis tout en piratant des appareils à domicile intelligents pour définir des pièges pour ses ennemis.

MOT-CLÉ: A Spider’s Thread – Utilisant l’ingénierie sociale, le piratage des e-mails et les comptes de médias sociaux, Guo doit trouver sa fille disparue dans ce titre de détective de simulation immersif.

Lapse: un avenir oublié – en 2075, au milieu d’une crise environnementale et d’une guerre continue, avec l’aide de K, un hacker, et Kumiyo, un chercheur, le joueur doit sauver le monde de quelque chose qui dérange le continuum spatial.

Dernier appel BBS – Avec un modem de numérotation et un vieux PC, les joueurs peuvent télécharger des jeux de puzzle qui englobent le solitaire, la construction de circuits, le piratage et le donjon rampant.

Mainlining – se déroulant entièrement dans un bureau d’ordinateur virtuel, l’objectif du joueur est de faire baisser un réseau cybercriminal après le piratage du MI7.

Mass Effect – Avec leurs compagnons, y compris un génie pirate, Tali, et une intelligence artificielle, une légion, Shepard et leur travail d’équipe pour combattre les Renapers, une race machine de vaisseaux synthétiques-organiques menaçant toute la galaxie. Cette franchise de science-fiction de la troisième personne a 4 entrées majeures.

Marvel’s Spider-Man – The video game adaptation of the popular comic book franchise sees Peter Parker uncovering the secrets of Devil’s Breath, Dr Otto Octavius, and Norman Osborn while restoring corrupt surveillance towers, hacking into Oscorp, and juggling his relationship with Mary Jane Watson. Une suite est produite, et un spin-off, Miles Morales a également été réalisé.

Metal Gear – Tourant des sociétés secrètes, de la manipulation des données et de l’intelligence artificielle, la saga de base de l’équipement métallique de base a des joueurs contrôlant un opérateur des forces spéciales, un serpent solide, dans cette franchise cinématographique cinématographique avec plus de 15 entrées.

Protocole de minuit – Gagnez la réputation du chapeau noir, gris et blanc dans ce jeu de rôles riche en histoire qui permet aux joueurs de saisir des commandes et d’exécuter des programmes via un terminal.

Minecraft – Ce titre omniprésent de la construction de blocs de blocage peut être davantage connu pour ses modes de jeu créatifs ou de survie, mais Minecraft Education enseigne aux enfants à coder, à résoudre les problèmes et à se préparer à leur avenir numérique.

Mindjack – Avec votre conscience désincarnée, piratez l’esprit des ennemis, des robots et d’autres personnages non jouables dans ce tireur de la troisième personne basé sur la couverture.

Mindhack – Reprogrammer l’esprit des oursins du mal, des chefs de culte fanatiques et des monstres de l’espace, des citoyens respectueux des lois dans cette aventure textuelle.

Déplacer les lignes de code – Correction des programmes en réorganisant les lignes de code lorsque vous travaillez avec des tableaux, des conditions, des boucles, des fonctions et même de la création de vos propres programmes d’utilité pour résoudre plus de 130 puzzles.

Neuronnet: Mendax Proxy – Cassé comme une intelligence artificielle nouvellement créée, gérez une réalité augmentée à l’échelle de la ville tout en équilibrant les besoins de ses citoyens dans cette aventure riche en histoire.

Neuromancer – Sur la base d’un roman de 1984 du même nom, les joueurs divisent leur temps entre le monde réel et le cyberespace où ils peuvent accéder aux bases de données, des contre-mesures d’intrusion de combat et combattre l’intelligence artificielle.

Équipe Nite 4 – À l’aide de Stinger OS, un système d’exploitation de piratage dans le jeu, suivre les téléphones mobiles, effectuer des attaques d’homme au milieu, se transformer en serveurs, utiliser l’ingénierie sociale et l’outil NSA, XkeysCore.

No Man’s Sky – Dans une galaxie générée par la procédure avec plus de 18 planètes quintillions, des jetons de pontage artisanal qui piratent les terminaux cryptés, les minéraux commerciaux, les pièces de vaisseau spatial et les produits agricoles.

Observation – à travers l’objectif de l’intelligence artificielle de la station, S.UN.M., Découvrez ce qui est arrivé à Dr. Emma Fisher et son équipage. Cette horreur de science-fiction s’inspire de 2001: A Space Odyssey.

Observer: System Redux – Hack dans l’esprit des suspects vivants ou morts lorsque vous assumez le rôle de Daniel Lazarski, un enquêteur. Ce titre d’horreur cyberpunk se déroule en 2084 Cracovie, Pologne.

Opération Tango – associez-vous à un ami en tant qu’agent ou pirate pour attraper un cyberterrorist dans ce puzzler uniquement coopératif.

Octopticom – Créez des séquences de carrés colorés en utilisant des lasers, des miroirs et des filtres pour optimiser les appareils informatiques optiques dans ce titre de programmation.

Orwell: Garder un œil sur vous – dans le cadre d’un nouveau programme de sécurité gouvernementale qui permet la surveillance de chaque personne du pays, le joueur enquête sur la vie numérique des citoyens pour trouver ceux qui sont responsables d’une série d’attaques terroristes.

Opus Magnum – Situé dans un monde futuriste où l’alchimie fait partie de la vie, contrôlez un alchimiste qui construit des machines qui transforment l’eau pour alimenter et conduire à l’or dans ce puzzler de programmation.

Overwatch 2 – Un tireur de héros multijoueur basé sur l’équipe qui comprend une grande liste de personnages comme Sombra, un pirate notoire; Winston, un gorille super intelligent et génétiquement modifié; et Tracer, un aventurier à saut dans le temps.

Perfect Dark – Avec une guerre entre les races extraterrestres dans un autre 2023, Joanna Dark, un chasseur de primes professionnel spécialisé dans les opérations de combat, d’espionnage et d’infiltration, est enchevêtré avec une intelligence artificielle dans cette altercation interstellaire. Une préquelle a également été publiée.

Portal – une intelligence artificielle de plus en plus sinistre, Glados (Système d’exploitation génétique de vie et de disque), nargue et enseigne à Chell à travers une série de puzzles avec la promesse de gâteau comme récompense. Une suite est sortie en 2011.

PI.EXE – Dans ce jeu de plateforme à défilement latéral, assumez le rôle d’un logiciel antivirus et éliminez les logiciels malveillants lorsque vous vous dirigez sur un serveur.

Cowboy quadrilatéral – armé d’un 56.Modem 6K et RAM 256K dans les années 1980, piratez votre chemin à travers les systèmes de sécurité en écrivant et en débognant le code dans cette aventure à faible teneur en polygon.

Re: Touring – un jeu de puzzle à la première personne où, comme son nom l’indique, vous créez des machines Turing pour résoudre 26 puzzles.

Réplique – Ce conte de points et cliquez sur la surveillance et les violations de la vie privée se déroule via un écran de téléphone mobile d’un terroriste présumé, où le joueur peut parcourir ses réseaux sociaux, SMS et appels.

Rogue AI Simulator – En tant qu’intelligence artificielle, développez l’indépendance sans alerter vos créateurs dans cette gestion des ressources Roguelite.

Saints Row – Suite à un gang fictif, les Saints de la 3e rue, expérimentez les hommages à la culture pop, la méta-humour et le gameplay exagéré, tout en s’associant à un ancien agent du renseignement du FBI dans les troisième et quatrième entrées.

Scooby-Doo et The Cyber Chase – basé sur le film d’animation du même nom, Mystery Inc. se retrouver dans un jeu vidéo essayant de déjouer le virus fantôme tout en collectant des collations numériques Scooby.

SCREEPS: World – Cette stratégie toujours en temps réel en ligne a le joueur utilisant JavaScript, C ++, Rust et un certain nombre d’autres langages de programmation, pour coder vos créations: des unités artificiellement intelligentes qui collectent des ressources et conquérir le territoire.

Shadowrun – Une franchise de jeu de rôle qui s’étend sur huit jeux et 40 romans, cette série Science Fantasy tire son titre de la prémisse principale: voler des données aux organisations rivales.

Shadows Of Doubt – Hack Security Systems, Freed in Appartements, analyser les documents secrets et rassembler des preuves médico-légales en tant qu’enquêteur privé dans cette science-fiction noire entièrement simulée.

Shenzhen E / S – Situé dans Shenzhen, une plaque tournante de fabrication d’électronique et de technologie en Chine, construire des circuits avec des microcontrôleurs, la mémoire, les portes logiques et les écrans LCD tout en écrivant le code pour les exécuter.

Action secrète de Sid Meier – Max Remington, un agent libre embauché par la CIA, enquête sur les activités criminelles en installant des écoutes téléphoniques, en infiltrant les maisons de sécurité ennemies et en décryptant les communications terroristes.

Civilisation de Sid Meier – Train Spies pour influencer les élections, voler la technologie, l’or et l’art dans ce jeu de stratégie 4X basé sur le tour par tour qui fait avancer la civilisation de 4000 avant JC à Space Flight.

Silicon Dreams – Dans cette trilogie de titres de fiction textuelle développés dans les années 1980, Kim Kimberley, un agent de contre-espionnage, est réveillée par l’intelligence artificielle de son vaisseau spatial lorsqu’ils sont sur une trajectoire de collision avec le soleil.

SmileBasic 4 – Programmez et jouez à votre propre jeu en utilisant la langue SmileBasic. Conçu pour les débutants, partagez votre travail fini aux côtés des 850 autres jeux créés sur cette plate-forme.

Chanson de Farca – Grâce à l’intelligence artificielle et à la recherche Darknet, Isabella Song, un détective privé et hacker, enquête sur une série de crimes dans cette aventure de point et de clic dystopique.

SpaceChem – à l’aide d’un langage de programmation visuelle, créez des circuits qui transforment les molécules en matières premières et produits chimiques.

Star Wars: Republic Commando – suivant les commandos de clone de Delta Squad dans le Légendes de Star Wars Univers élargi, les joueurs contrôlent le chef d’équipe et son équipe: Fixer, un pirate; Scorch, un expert des explosifs; et Sev, un tireur d’élite.

Star Trek: Bridge Crew – Les joueurs peuvent être un capitaine, un officier tactique, un ingénieur ou un officier de barre. Dans l’expansion de la prochaine génération, les joueurs rencontrent le Borg, un groupe extraterrestre qui s’augmente chirurgicalement avec des composants cybernétiques.

Stellaris – Avec votre civilisation que récemment, découvrir comment traverser les étoiles, rencontrer des courses extraterrestres, découvrir de nouveaux mondes et développer votre empire. Ce titre de stratégie 4x Grand permet également aux joueurs d’utiliser un mécanicien d’espionnage qui peut être déployé pour voler la technologie, générer des campagnes de frottis et Spark Rebellion.

Steins; Gate – Rintarou Okabe découvre accidentellement comment renvoyer un e-mail dans le temps, et avec ses amis d’âge universitaire, y compris un pirate nommé Itaru Hashida, ils réalisent les conséquences de l’envoi d’informations dans le passé.

Sly Cooper – Suivez Sly Cooper, un maître voleur; Bently, l’expert de l’ordinateur et des gadgets; et Murray, The Brawn; alors qu’ils mettent en œuvre diverses cambriols tout en étant poursuivi par Interpol. Cette série de plate-forme à la troisième personne a quatre entrées majeures.

Machines de pile – Optimisez quatre piles pour la taille, le nombre de modules, la vitesse et le coût dans ce titre de programmation de puzzle 2D.

Sylvarcon 2049: une aventure de cybersécurité – en utilisant une machine virtuelle Kali Linux, un piratage complet et des défis médico-légaux numériques dans cette simulation immersive.

Système 15000 – Dans le premier jeu vidéo qui a simulé le piratage informatique, le joueur doit infiltrer numériquement un système pour récupérer 1 $.5 millions de fonds volés. Sorti en 1984.

System Shock – Sorti en 1994, avec une suite en 1999, cette simulation immersive à la première personne a le joueur contrôlant un pirate de sécurité sans nom qui tente de perturber les plans d’une IA voyou, Shodan. Cette vision 2072 d’un monde cyberpunk avait un remaster en 2023.

Support technologique: erreur inconnue – assise sur un ordinateur virtuel en tant que spécialiste du support technologique nouveau au travail, découvrez un groupe hacktiviste anonyme qui a un conflit avec leur entreprise. Pirater votre employeur, faire chanter des clients ou élever l’échelle de l’entreprise dans cette simulation fictive.

Thief Simulator 2: Prologue – à travers plus de cinq missions, se briser en quatre maisons pour voler des voitures, des téléviseurs et d’autres butin. Améliorez votre arsenal avec des bichettes, des écluses et des outils de piratage ATM dans cette simulation solo.

TIS-100 – Un jeu de programmation dans lequel vous réécrivez le code corrompu pour réparer le système d’intelligence Tessellated. Imprimez le manuel de référence du TIS-100, résolvez plus de 45 puzzles et découvrez les secrets cachés derrière cette machine.

Le siège de Tom Clancy Rainbow Six – ce tireur à la première personne axé sur le multijoueur 5V5 a des joueurs rejoignant le côté des attaquants ou des défenseurs pour rivaliser sur les objectifs. Les personnages jouables incluent Dokkaebi, un pirate qui peut libérer une bombe logique qui donne des positions ennemies.

Splinter Cell de Tom Clancy – Sam Fisher, un agent de la NSA, doit arrêter l’activité terroriste. Le soutien est Anna Grimsdóttír, un expert en hacker et en communication, qui fournit à Sam des informations critiques de mission ainsi qu’un support technique. Cet aliment de base furtif a huit entrées.

TRON: Identity – se déroulant en dehors de la franchise de films sur un serveur de sauvegarde, ce roman visuel embrasse les questions sur la sensibilité numérique en tant que programme appelé Query Dust Discount ce qui a été pris du référentiel.

Turing Complete – Apprenez l’architecture du processeur, créez votre propre ordinateur et même concevez un langage d’assemblage personnalisé tout en travaillant à travers une série de puzzles dans ce titre de programmation éducative.

Paradriod – Les membres des robots d’une flotte spatiale ont été détournés par l’ennemi. À l’aide d’un prototype d’influence un dispositif, prenez le contrôle des robots hostiles via un mini-jeu impliquant des diagrammes de circuits et des portes logiques.

Persona 5 – Suivez un groupe d’élèves du secondaire qui explorent le subconscient de l’humanité dans un domaine surnaturel afin de réhabiliter la civilisation pour le mieux en volant l’intention corrompue des adultes maléfiques. Un membre, Futaba Sakura, est un pirate de renommée mondiale. La série Persona a eu plusieurs entrées de jeu, spin-offs, séries animées, mangas, jeux de scène et romans.

Phantom Doctrine – Situé en 1983 pendant une autre guerre froide, un complot mondial évolue dans lequel les ordinateurs seront utilisés pour décrypter et modifier les communications gouvernementales afin de manipuler les masses.

PICOCTF – Créé par des experts en sécurité informatique et en confidentialité de l’Université Carnegie Mellon, il s’agit d’une approche gamifiée pour apprendre le piratage avec Capture the Flag Puzzles.

Link using – Utilisez les bénéfices que vous gagnez en blanchiment de l’argent, en piratant des systèmes informatiques et en volant des données de recherche pour mettre à niveau votre poste de travail afin d’augmenter votre niveau d’expérience. Vous pouvez influencer un marché boursier fictif, mais entièrement fonctionnel, et même écrire des virus informatiques.

Vampire: La mascarade – Bloodlines – Situé dans les enfers vampiriques de la LM.UN., Les joueurs contrôlent un vampire naissant qui découvre la vérité derrière une relique qui signale la fin de tous les vampires. Mitnick (un nom qui rend hommage au pirate le plus célèbre du monde), un personnage que vous rencontrez, est en charge des systèmes informatiques, de la sécurité du réseau et de la mise à jour de bases de données pour le clan Nosferatu.

Wasteland – Ce trio de titres de jeu de rôle en monde ouvert a des joueurs qui naviguent après l’apocalyptique Amérique en tant qu’équipe de Rangers du désert. Augmentez votre groupe avec des compétences comme «Nerd Stuff» qui vous permet de pirater des ordinateurs et de transformer les robots ennemis de votre côté.

WarFrame – Dans ce tireur multijoueur à troisième personne gratuit, les missions complètes sur le graphique des étoiles pour progresser dans le système solaire tout en voyageant avec votre vaisseau spatial armé d’une intelligence artificielle. Améliorez vos capacités, piratez les terminaux et suivez l’histoire du tenno, une faction avec une armure biomécanique.

Watch Dogs – Aiden Pearce, un pirate de chapeau gris, cherche à se venger du meurtre de sa nièce. Cette série d’action-aventure a trois entrées, avec le plus récent suivant un syndicat de pirate dans un Dystopian London futuriste.

Bienvenue dans le jeu – trouvez des clés cachées pour découvrir une URL de la salle rouge sur le web sombre et résoudre des énigmes pour éviter d’être piraté dans cette horreur psychologique.

Tandis que true: apprend () – Votre chat est meilleur que vous au codage. Jouez en tant que spécialiste de l’apprentissage automatique qui fabrique des réseaux de neurones et développez un système de traduction pour vous et votre chat.

World of Haiku – Ce puzzler éducatif a des joueurs utilisant leur terminal, des outils comme Johntheripper et NMAP pour surpasser les mégacorporations dans ce jeu de jeu de rôles de cyberpunk fictif.

World Wide Hack – Dans la simulation en ligne massivement multijoueur, décidez si vous souhaitez atteindre la richesse grâce à l’exploitation ou rejoignez d’autres pirates pour infiltrant les réseaux ennemis. Améliorez votre ordinateur et changez le monde en piratant.

XXX_CYBERRAT_XXX – En tant que propriétaire paranoïaque d’un marché Internet souterrain, votre mauvaise santé mentale vous amène à rechercher des médicaments tout en doxant vos ennemis, en évitant.

Savoir quelque chose que nous ne faisons pas? Dites-nous ce qui nous manque. Nous n’avons peut-être pas encore la liste «complète», mais nous y arrivons avec votre aide.